Dos nuevas alertas de seguridad

Campañas de malware de suplantación de entidades reales

Campaña de malware suplantando a la compañia Iberdrola

¿Aquien puede afectarle?:

Cualquier particular, empleado, autónomo o empresa que reciba un correo con las características descritas en este aviso de seguridad suplantando a la empresa Iberdrola.

Descripción:

Se ha detectado una campaña de correos electrónicos fraudulentos suplantando a la compañía Iberdrola y cuyo objetivo es que el usuario instale malware en su equipo.

Detalle

Los correos electrónicos identificados contienen un enlace con el nombre 'Descargar la factura' que redirigen al usuario a un sitio web fraudulento desde donde se descarga automáticamente un fichero .zip que contiene el archivo malicioso. Los asuntos del mensaje pueden variar, siendo:

• Factura - XXXX

• Estimado Señor(a) - XXXX

• Le enviamos una factura - XXXX (Donde XXXX es un Código alfanumérico de 4 caracteres)

En el correo se informa al usuario de una notificación por carta de hace 30 días , sobre el vencimiento de una factura de la que aún no han recibido respuesta, dando una prórroga de la misma por 3 días más y facilitando a continuación un enlace desde donde descargar dicha factura. Si se ejecuta el archivo malicioso (.exe) descargado, el dispositivo se infectará con malware.

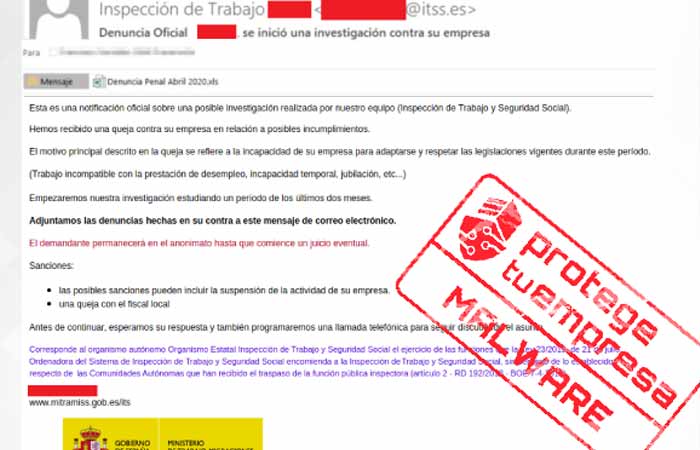

Campaña de malware suplantando a la Inspección de Trabajo

¿A quién puede afectar?:

Cualquier particular, empleado, autónomo o empresa que reciba un correo con las características descritas en este aviso de seguridad suplantando a la Inspección de Trabajo y Seguridad Social.

Descripción:

Se ha detectado una campaña de correos electrónicos fraudulentos suplantando a la Inspección de Trabajo y Seguridad Social cuyo objetivo es que el usuario descargue y abra en su equipo un archivo Microsoft Excel que acompaña al correo fraudulento y que contiene malware.

El adjunto es en realidad un malware de tipo keylogger, que podría robar las credenciales de acceso a los servicios de los que haga uso (por ejemplo, correo electrónico, e-administración o banca electrónica) y que sean tecleadas o copiadas al portapapeles.

Detalle:

Los correos electrónicos fraudulentos identificados utilizan diferentes nombres de dominio que suplantan a la Inspección de Trabajo y Seguridad Social mediante una técnica conocida como cybersquatting. Los remitentes identificados siguen este patrón "Inspección de Trabajo hh:mm Esta dirección de correo electrónico está siendo protegida contra los robots de spam. Necesita tener JavaScript habilitado para poder verlo." donde hh:mm es la hora en la que se ha enviado dicho correo y xxx una serie de caracteres del remitente. El asunto identificado es "Denuncia Oficial XXX, se inició una investigación contra su empresa" empresa (donde XXX es un código alfanumérico de entre 6-7 caracteres», aunque no se descarta que utilicen otros asuntos diferentes.

En el correo se informa al usuario de que su empresa ha sido incapaz de adaptarse y de respetar la legislación vigente por lo que ha sido denunciada. En el cuerpo del mensaje se insta a la víctima a descargar un documento adjunto para visualizar estas denuncias. Dicho adjunto es una hoja excel con una macro que al habilitarla descarga un troyano capaz de robar credenciales del equipo del usuario, así como su historial de navegación, entre otro tipo de información sensible.

Solución:

Es importante que ante la mínima duda analices detenidamente el correo.

Si has descargado y ejecutado el archivo, desconecta el equipo de la red interna de la empresa y utiliza una alternativa. Además es recomendable realizar un escaneo con el antivirus y seguir las instrucciones marcadas por el mismo para eliminar el malware. También se debe analizar el resto de dispositivos de la empresa con el antivirus.

Para evitar ser víctima de este tipo de engaños te recomendamos seguir estos consejos:

• Si el archivo descargado es Microsoft Office, nunca habilites la edición de contenido a no ser que se estés seguro de que el archivo es legítimo.

• No abras correos de usuarios desconocidos o que no hayas solicitado: elimínalos directamente.

• No contestes en ningún caso a estos correos.

• Revisa los enlaces antes hacer clic aunque sean de contactos conocidos.

• Desconfía de los enlaces acortados.

• Desconfía de los ficheros adjuntos aunque sean de contactos conocidos.

• Ten siempre actualizado el sistema operativo y el antivirus. En el caso del antivirus, comprueba que está activo.

• Asegúrate de que las cuentas de usuario de tus empleados utilizan contraseñas robustas y no tienen permisos de Administrador.

Además, es importante que realices periódicamente copias de seguridad. Guárdalas en una ubicación diferente y verifica que se realizan correctamente. De esta forma, en el caso de vernos afectados por algún incidente de seguridad, podremos recuperar la actividad de nuestra empresa de forma ágil.