Ponte al día con los virus informáticos

No nos olvidemos de los virus, pueden traernos muchos disgustos

El malware, apodado comúnmente como virus, se trata de un programa malicioso capaz de colarse en un ordenador, smartphone o tableta con algunos fines como los siguientes: robar datos privados, hacer que el dispositivo deje de funcionar correctamente o tomar su control para llevar a cabo otras acciones maliciosas.

ALGUNOS CONSEJOS PARA EVITARLOS:

• Instala un antivirus y un cortafuegos y mantenlos actualizados.

• Mantén tu equipo constantemente actualizado.

• Nunca ejecutes un programa o sigas un enlace que te llegue por correo y parezca extraño.

• No ejecutes ficheros de dudoso origen.

• No conectes a tu equipo un USB cuya procedencia ignoras.

• Utiliza el sentido común. Sé precavido ante cualquier cosa que te parezca sospechosa.

• La información es clave para identificar los riesgos y poder combatirlos. Procura estar al día de las amenazas que circulan.

Podría pasarte a ti: "El día que Luis se descargó un troyano"

Aquella tarde, Luis estaba, como casi siempre, hablando con sus amigos por Whatsapp. Nada serio, las mismas tonterias de siempre, una forma más de matar el tiempo.

Uno de los mensajes que le entran de uno de sus amigos dice;

- "mira, he encontrado esta página en la que aparecen fotos tuyas" http://rusosdesocupados.com/lasmejoresafotoskfj57559hg/lshsdf774/hfg55ahoravasylocascasuut7.html

Luis no lo piensa y pulsa en el enlace.

Su movil abre el navegador y muestra una pagina en blanco. Luis piensa que es un error, que el enlace esta mal y que su amigo no tiene ni idea de informatica.

-Tacho, no funciona el link

- que link?

-el que me has mandado

-yo no te he mandado nada.

Semanas más tarde la policía visita la casa de Luis, poniendo en conocimiento de sus padres que desde su móvil se han estado cometiendo posibles delitos.

¿Que ha pasado?

Cuando Luis pulsó en el enlace que el pensó que no funcionaba, realmente si funcionaba y lo que ocurrió es que al visitar esa página se descargó un pequeño troyano a su dispositivo que se hizo con el control de este y se lo pasó a una tercera persona, dando a esta persona la posibilidad de usarlo y tener acceso a él para cualquier fin, no siempre lícito.

Cómo se infectan nuestros dispositivos

La multitud de servicios y dispositivos que utilizamos a diario hace que las vías de entrada de virus hayan aumentado. A continuación os listamos alguna de las formas más utilizadas para colarse en nuestros sistemas:

Correo electrónico

El correo electrónico es una de las principales vías de entrada de virus ya que pueden contener ficheros adjuntos peligrosos o enlaces a páginas web maliciosas.

• En el caso del fichero adjunto, suele tratarse de un programa ejecutable (.exe), un fichero PDF o un fichero comprimido (.zip o .rar). No obstante, hay que estar precavido ante cualquier tipo de archivo.

• En cambio, los links podrían redirigirnos a una web maliciosa que contiene malware para infectarnos, o que simula ser un servicio real. Son muy frecuentes las falsificaciones de páginas web bancarias (phishing).

Aunque estos emails suelen provenir de remitentes desconocidos puede ocurrir que procedan de un contacto conocido. Esto puede deberse a que el ordenador del remitente está infectado o que se ha falsificado la dirección de origen del correo (mail spoofing).

Dispositivos de almacenamiento externos (memorias USB, discos duros, tarjetas de memoria, etc.)

La infección a través de dispositivos USB se realiza principalmente al copiar archivos infectados de un USB a nuestro equipo. En ocasiones, simplemente por el hecho de conectar un USB que contiene un virus a nuestro equipo podemos resultar infectados, ya que algunos virus tienen la capacidad de auto-ejecutarse.

Descarga de ficheros

Al abrir o ejecutar ficheros descargados de Internet (programas, contenido multimedia, documentos, etc.) hay que ser precavidos ya que pueden traer camuflado algún tipo de malware.

Hay que tener especial precaución con lo que descargamos mediante programas de compartición de ficheros (P2P) u obtenemos en las páginas web de descarga de contenidos, ya que pueden ser más propensos a contener virus.

Páginas web maliciosas

Algunas páginas web están preparadas para infectar al usuario que la visita aprovechando los problemas de seguridad de un navegador no actualizado o de los complementos instalados: Java, Flash, etc. También se puede dar el caso de que una web legítima haya sido manipulada por un ciberdelincuente y redirija al usuario a una web maliciosa o fraudulenta.

La forma de llegar a éstas puede ser a través de enlaces acortados en Twitter u otras redes sociales, búsqueda de programas en webs poco fiables o enlaces en correos electrónicos fraudulentos.

Redes sociales

Las redes sociales también son utilizadas para infectar los dispositivos debido a la gran cantidad de usuarios que las frecuentan y el alto grado de propagación.

Debemos ser precavidos frente a enlaces a páginas web que resulten “raras” o poco fiables, solicitudes para instalar programas para acceder a un contenido, o aplicaciones que solicitan autorización no justificada para el acceso a nuestra información personal.

Vulnerabilidades / Fallos de seguridad

Una vulnerabilidad es un fallo o problema de seguridad de un programa, aplicación, plugin o sistema operativo. Frecuentemente son aprovechadas por los ciberdelincuentes para infectar los equipos, a veces sin que el usuario tenga que realizar ninguna acción peligrosa de manera consciente. Para evitar que esto suceda, los fabricantes generan actualizaciones que solucionan los problemas de seguridad, de ahí la importancia de tener siempre actualizado nuestro equipo

Principales consecuencias de los virus

Cifrado y/ o borrado de información

Algunos virus están programados de tal forma, que son capaces de borrar información personal como videos, fotografías, contactos, documentos, etc. En estos casos puede ser difícil o imposible recuperar dicha información a menos que dispongamos de una copia de seguridad.

Robo de datos

Hoy en día, uno de los principales objetivos del malware es el robo de información, principalmente bancaria, para obtener un beneficio económico, pero también de cualquier otro tipo.

En el caso de producirse un robo de información, las implicaciones pueden derivar en pérdida de privacidad, suplantación de identidad, comisión de delitos en nuestro nombre o pérdidas económicas.

Suplantación de identidad

Si hemos sido víctimas de un robo de información, podemos sufrir una suplantación de identidad tanto en la vida digital como en el mundo físico. La sospecha fundada de que se es víctima de una suplantación de identidad debe ponerse en conocimiento de los expertos en seguridad de las Fuerzas y Cuerpos de Seguridad del Estado (FCSE).

Pérdidas económicas

En ocasiones un virus es capaz de acceder a nuestros datos bancarios, información que permite a los ciberdelincuentes comprar productos por Internet, realizar transferencias o incluso duplicar la tarjeta para ser utilizada en tiendas físicas.

Aunque no olvidemos que también son capaces de realizar acciones dañinas como bloquear el ordenador o cifrar los documentos almacenados hasta que abonemos una determinada cantidad de dinero.

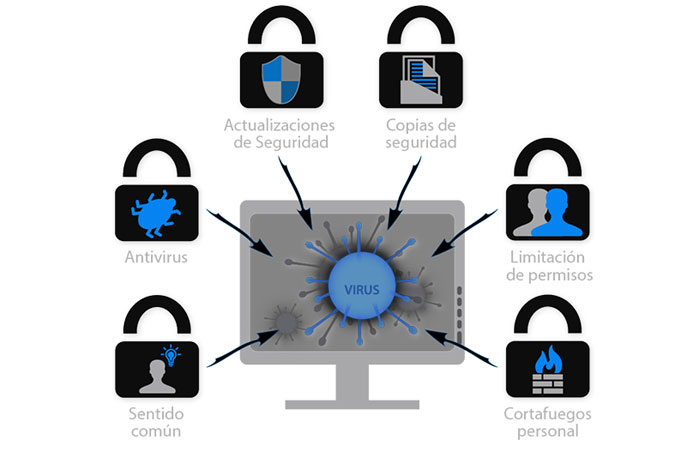

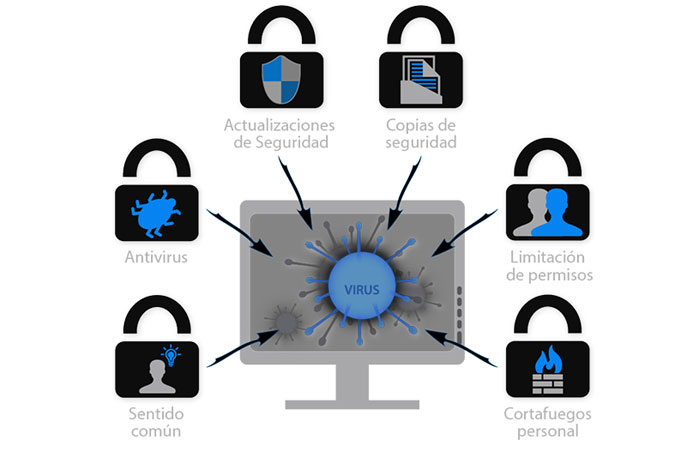

Medidas de protección

Antivirus

Debemos instalar un antivirus efectivo en ordenadores, tabletas y smartphones. Muchos de estos programas, además de detección de malware, incorporan funcionalidades para validar la fiabilidad de las páginas web por las que navegamos.

Existen antivirus tanto de pago como gratuitos. Debemos asegurarnos de que ha sido desarrollado por una compañía fiable. Para ello, recomendamos buscar estudios comparativos de antivirus como los de Av comparatives, la OCU o Mejor antivirus.

Se recomienda descargar el antivirus de la web oficial del fabricante, mantenerlo constantemente actualizado (aunque muchos de estos programas se actualizan de manera automática) y no instalar dos antivirus en el mismo equipo. En la sección Herramientas gratuitas del portal podrás encontrar enlaces a las páginas de diferentes fabricantes donde puedes descargar antivirus gratuitos.

Actualizaciones de seguridad

Para evitar que nuestro equipo tenga problemas de seguridad que puedan ser aprovechados por los virus, debemos aplicar de manera regular las actualizaciones del sistema operativo y de los navegadores utilizados, sin olvidarnos de instalar las actualizaciones de todos los programas que utilicemos.

Para facilitar esta tarea, muchos programas notifican la publicación de nuevas actualizaciones y facilitan su descarga e instalación, sin apenas intervención del usuario.

Copias de seguridad

Dado que algunos virus pueden borrar información, debemos hacer copias de seguridad de la información que consideremos valiosa, siempre en una ubicación distinta al equipo que contiene la información.

Antes de hacer la copia debemos aplicar un antivirus para estar seguros de que la información que vamos a copiar no está infectada. Esto nos garantizará recuperar nuestra información en caso de infección grave.

Limitación de permisos de usuario

Para su funcionamiento, un ordenador dispone por defecto de dos tipos de usuarios. El usuario administrador, con privilegios para realizar cualquier acción, y el usuario estándar, sin permisos para la instalación de programas o la manipulación de archivos vitales para el sistema operativo, entre otros.

A menudo un virus necesita modificar aspectos del equipo accesibles sólo por el usuario administrador, por lo que el uso de dicho usuario se debe limitar a la instalación de aplicaciones y actualizaciones del sistema operativo. Para el uso cotidiano se recomienda utilizar un usuario estándar, de este modo, si un virus accede al equipo no podrá realizar determinadas acciones, dificultando la infección y haciendo más sencilla su eliminación.

Cortafuegos personal (firewall)

El cortafuegos o firewall es una herramienta muy útil en la lucha contra los virus, ya que permite que las posibles vulnerabilidades del sistema operativo no sean visibles para los virus de Internet.

Este tipo de aplicaciones o sistemas vigilan las conexiones que entran y salen de nuestro ordenador, permitiendo las normales y prohibiendo las sospechosas.

El sistema operativo Windows proporciona un cortafuegos por defecto que debemos tener activado.

Sentido común

La mejor protección ante los virus es mantener una actitud constante de precaución. Hay prácticas que implican un gran riesgo de infección y son fácilmente evitables.

Ejemplos reales de virus

Existen multitud de clases de virus, cada uno de los cuales puede realizar acciones diferentes. Dos tipos de virus muy comunes son los falsos antivirus y los programas rescate.

• Antivirus falsos: son programas visualmente muy parecidos a un antivirus legítimo, aunque tienen el mismo comportamiento que un virus. Su intención es obligar al usuario al pago de la versión completa del programa malicioso y realizar otras acciones con el ordenador. El acceso a nuestro ordenador es a través de banners que advierten de infecciones inexistentes dentro de un archivo.

• Programas rescate o ransomware: son virus que impiden utilizar el equipo, mientras no paguemos una cierta cantidad de dinero, bloqueándolo o cifrando nuestra información. Para resultar más convincentes, en ocasiones utilizan los logos de autoridades u organismos oficiales para intimidar a las víctimas. De esta forma nos hacen creer que hemos sido sancionados por alguna acción ilegal. Algunos ejemplos de este tipo de malware: Virus de la Policía y “Virus de Correos”.

Los virus informáticos actuales más peligrosos

Los virus informáticos son cada vez más peligrosos y dañinos, ya que no sólo pueden llegar a ralentizar tu ordenador, sino que pueden generar más problemas de lo que te imaginas. Aunque los ataques detectados sobre todo a grandes compañías, han bajado el pasado año 2017, se han detectado más de 120.000 ataques y fallos de seguridad originados por virus según INCIBE, el Instituto Nacional de Ciberseguridad de España.

Este año, se ha detectado el uso creciente de los llamados Exploit Kit. Para los que no sepan de qué se trata, es un paquete completo que cualquier cibercriminal puede usar para diseñar sus propios virus, modificar antiguos virus existentes y poder crear cualquier tipo de virus.

Uno de los peligros crecientes es que los ordenadores de los usuarios están pasando a ser una red de ordenadores zombis que son controlados de forma remota por un nodo sin que el usuario se entere. Los virus informáticos actuales tienden a tener esta característica que hace de su propagación un arma devastadora.

A continuación te presentamos los virus actuales más peligrosos y dañinos que operan actualmente.

LOS VIRUS MÁS PELIGROSOS

CONFICKER

Es un virus que entra por un fallo de seguridad de Windows. Este gusano se cuela en el ordenador y secuestra la información sensible alojada en la memoria para dar acceso a un conjunto de virus que son capaces de robar información personal y datos bancarios. Tu ordenador se convierte en esclavo de un servidor que trabaja a nivel mundial.

El virus Conficker aprovecha los medios más potentes y comunes de transmisión de archivos, como puede ser el email o aplicaciones de mensajería tipo Whatsapp. Su principal función es exportar las contraseñas a través de su red de bots. Facebook y Skype también propagan este virus de manera rápida y eficaz por toda la red de internautas y por dispositivos con poca seguridad y mal actualizados.

Otra característica interesante de Conficker, es que se multiplica en los ordenadores, llegando a crear infinitas copias de sí mismo y enviando copias a su red de bots, Este virus desactiva todas las opciones de seguridad y elimina métodos de recuperación sobre el disco duro, como pueden ser los puntos de restauración y copias de seguridad del sistema.

NIVDORT

Es un troyano de los de toda la vida. Este malware se instala generalmente al abrir un correo infectado, que puede contener o no un archivo adjunto. Solamente con previsualizar el correo puedes perfectamente estar dando acceso a Nivdort a tu sistema y poniendo en peligro todos tus datos, contraseñas y claves.

El virus Nivdort, que trabaja sobre Windows, hace en parte lo mismo que Conficker. Pretende secuestrar el ordenador y añadirle a su red de bots. Pone en peligro todos tus datos. Capta las pulsaciones de las teclas, historiales, aplicaciones abiertas, roba los usuarios y contraseñas, además de la información que encuentre relativa a tarjetas bancarias y pasarelas de pago como Pay Pal, una locura.

ZEROACCESS

Es un virus que se distribuye por varios medios redirigiendo tráfico a webs que alojan a troyan.zeroaccess. Afecta a sistemas operativos Windows. Windows XP, Vista, Windows 7 y Windows 8 son las versiones sensibles. Estos sistemas operativos pasan a formar parte de su red de bots o botnet y son controlados para ejecutar múltiples tareas.

Uno de los principales usos del virus Zeroaccess por parte de los ciberdelincuentes está muy relacionado con el Bitcoin. Los ordenadores infectados son usados para generar cryptomoneda. Otro uso común es en el fraude de anuncios online, generando clicks en campañas publicitarias de compañías que repercuten de manera económica en pérdidas.

El virus Zero también es capaz de descargar nuevas amenazas en forma de falsos antivirus quedando tu ordenador controlado por herramientas que cargan al inicio y recopilan información detallada recorriendo y analizando todo el sistema de archivos. Este malware crea un volumen de archivos cifrado donde almacena todos sus archivos, componentes y librerías para controlar el ordenador y todas sus funciones.

ZEUS

El virus Zeus, que ya ha sufrido modificaciones que le hacen más potente y tiene versiones más avanzadas, ha dado y seguirá dando mucha guerra y es uno de los malwares encargados de transportar el conocido Cryptolocker. Cryptolocker es un virus capaz de encriptar la información de tu ordenador y dejarla inservible.

Este virus se descarga generalmente mediante phishing y suplanta la identidad de una corporación. Zeus suele recibirse vía correo electrónico y en pocos segundos te instalar un encriptador de archivos. Se anulan los medios de recuperación y el ordenador queda unido a una botnet y controlado de forma remota.

El principal objetivo del virus Zeus en todas sus variantes es el robo y secuestros de todos los datos del usuario, contraseñas de cuentas bancarias y accesos y su posterior propagación. Este puede permanecer dormido hasta que se visita una página web que contiene un formulario donde se activa y empieza a trabajar.

Como hemos dicho antes, hoy por hoy, existen muchas versiones de Zeus, ya que es un Zbot, es decir una caja de herramientas que permite a cualquier hacker crear y diseñar a su gusto su propio troyano o malware. Los métodos de propagación actuales de este virus actualmente son de todo tipo.

MIRAI

Por último os presentamos a Mirai. Otro virus cuya finalidad es infectar routers y cámaras IP. Este virus no necesita de un sistema operativo Windows para acceder como los anteriores. Se conecta por Telnet con las contraseñas que los dispositivos traen por defecto.

Los dispositivos afectados, pueden quedar no operativos tras el ataque y ver reducida la funcionabilidad ya que como los anteriores virus, Mirai es una botnet controlada de forma remota desde un nodo. Este virus es bastante reciente y seguramente traiga nuevas noticias de sus peligros durante este 2018.

Fuente:INCIBE y otras